3.37 MB

1.67MB

5.49MB

15.5MB

BurpSuite免费版是一款非常强大的安全检测工具。随着互联网的成长和发展,网络安全逐渐成为首要指标。大部分用户的新闻都是通过互联网传播的。BurpSuite可以帮助用户检查网络的各个方面,以绿色安全的方式上网,防止钓鱼网站和不良信息的导入和植入。

软件功能

1.基于之前版本的反馈,Burp的项目修复功能得到了进一步增强。我们欢迎任何关于无法从损坏的Burp项目文件中恢复数据的情况的进一步反馈。2.已应用了一个修复程序,以防止Burp的过滤器弹出窗口出现在某些Linux窗口管理器的任务切换器中。

3.不幸的是,1.7.34中增加的SSL验证的增强对于一些通过网络代理访问Web的用户来说不能正常工作。

4.这将影响合作伙伴投票、Burp更新和BApp存储。

5.配置了上游代理并更新到1.7.34的用户遇到此问题,不会收到此版本的更新通知。

6.这些用户需要(a)临时删除上游代理配置;或者(b)运行旧版本的Burp来获取更新。

软件功能

1.软件的差异它拥有超过40,000名用户,是世界上使用最广泛的Web漏洞扫描器。安全专家、组织和开发团队都依赖PortSwigger来及时了解漏洞。我们的扫描仪反映了这一点,并从正面引领市场。

一个很好的例子就是我们突破性的OAST(带外应用安全测试)技术。启动时,此功能使软件能够看到其他扫描仪完全看不到的错误。我们相信PortSwigger的研究是首屈一指的——软件的成功证明了这一点。

2.你的盟友,每个漏洞都很重要。

起初,你总是在寻找一个更有效的工作流程。更详细可靠。此外,作为世界上最广泛使用的笔测试软件的创造者,PortSwigger一直在寻找新的方法来帮助您做到这一点。

我们热爱改变行业,先锋研究已经成为我们的标志。反过来,我们通常会提出全新的攻击技术——然后把这些技术放在用户容易掌握的范围内。当然,众所周知的弱点也不会被忽视。软件可以用来测试整个OWASP Top 10,从SQL注入到跨站点脚本(XSS)等。

3.智能自动化,就在您需要的地方。

我们的理念是为您节省宝贵的手动测试时间,以备不时之需。考虑到这一点,该软件包含许多强大的自动化功能。最明显的是Web漏洞扫描器,但Burp Intruder和我们创新的爬虫等工具也将为您提供速度和效率方面的巨大优势。

自动化应该总是尽可能的智能。这就是为什么软件中的每个自动铅笔工具都允许进一步配置。当秘密行动至关重要,或者遇到不寻常的目标应用时,这尤其有用。

4.测试每种类型的应用程序。

软件允许用户攻击和测试任何类型的Web应用程序或端点。例如,手机助手使测试iOS应用程序变得极其容易。Android设备也可以配置为使用Burp,使其成为移动应用程序安全测试的强大平台。

在其他情况下,我们创建全新的渗透测试软件来利用漏洞。Burp Collaborator就是一个很好的例子——它是市场上第一个允许带外应用安全测试(OAST)的工具。在这里,Burp通过与联盟的外部服务器“合作”,揭示了许多以前被忽视的漏洞。

5.潜力无限的测试工具

几年前,Burp还是一个相对简单的拦截代理。如今,它已经连续成功,并已发展到包括一整套渗透测试工具、漏洞赏金猎人工具和其他道德黑客工具。但是故事还没有结束。

BApp商店现在提供数百种精选的开源软件扩展。其中很多工具,如反斜杠扫描器或Param Miner,都是基于对PortSwigger的研究。其他的来自我们有价值的用户社区。无论你想增加什么功能,只要你能想到,Burp都能做到。

6.业内最流行的工具

这款软件在130多个国家/地区拥有4万多用户。这使得它成为世界上使用最广泛的网络安全测试工具箱。

这不是偶然发生的。众所周知,我们的工具是用户知识的倍增器。

当然,我们会这么说。不过,请看看我们的身份证明。我们的软件可以保护世界上许多最强大的组织。

7.目标(目标)

显示目标目录结构的函数。

8.代理人

拦截HTTP/S的代理服务器充当浏览器和目标应用程序之间的中介,允许您双向拦截、查看和修改原始数据流。

9.蜘蛛(蜘蛛)

应用敏感网络爬虫,可以完整枚举应用的内容和功能。

10.扫描仪(扫描仪)

高级工具,可以在执行后自动发现web应用的安全漏洞。

1.入侵者(入侵)

一个定制的,高度可配置的工具,用于自动攻击web应用程序,例如枚举标识符,收集有用的数据,以及使用fuzzing技术检测常见的漏洞。

12.中继器(中继器)

通过手动操作触发单个HTTP请求并分析应用程序响应的工具。

13.序列发生器(会话)

用于分析不可预测的应用程序会话令牌和重要数据项的随机性的工具。

14.解码器(解码器)

用于手动执行或智能解码和编码应用程序数据的工具。

15.比较器(比较)

通常,两个数据项之间的视觉“差异”是通过一些相关的请求和响应获得的。

16.扩展器(扩展)

您可以加载软件扩展,并使用您自己或第三方的代码来扩展Burp Suit的功能。

17.选项(设置)

软件的一些设置。

如何使用BurpSuite免费版?

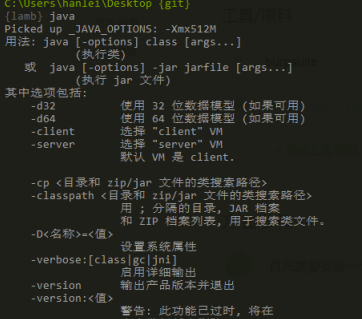

1.首先,您需要安装一个java环境。

2.然后你需要下载一个burpsuite的软件。如果是jar包,用java -jar打开就可以了。

3.如果要使用代理,可以使用fillder转移或设置代理。

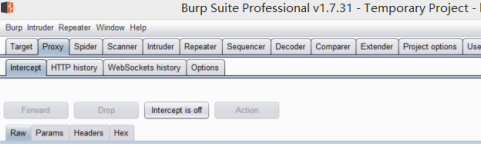

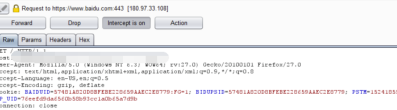

4.我们可以先点击这里拦截访问流量。

5.使用您的浏览器访问此URL。

6.单击此处发送截获的数据包。

如何为BurpSuite免费版设置代理

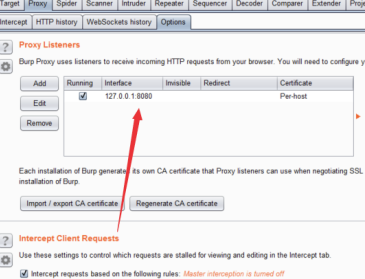

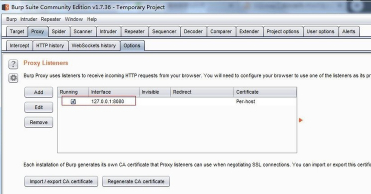

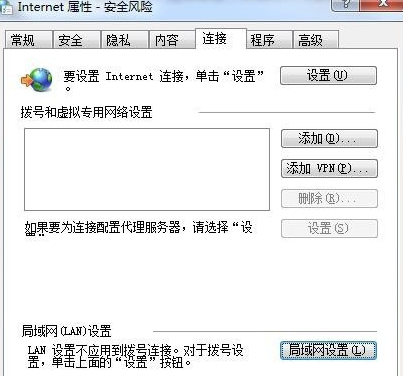

1.打开Burp suite并选择代理->选项。默认代理设置是127.0.0.1:8080,不需要更改。

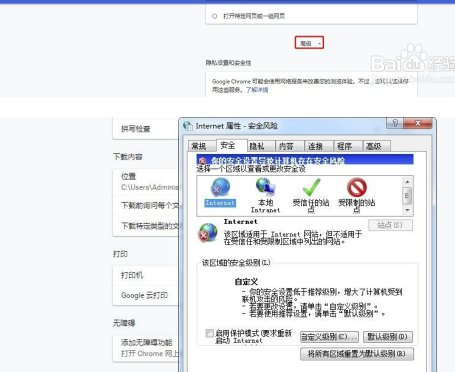

2.在浏览器中输入chrome:http://settings/

3.点击IE浏览器连接->选择局域网设置。

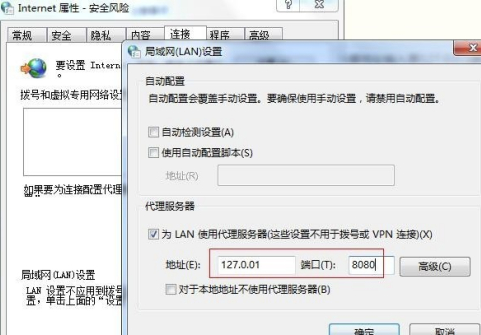

4.输入代理服务器的地址,如Burp suite的端口127.0.0.1和端口8080,然后单击确定。

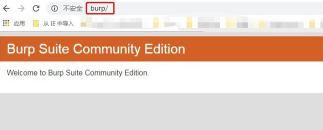

5.在浏览器中输入http://burp,就可以看到burp suite的界面。

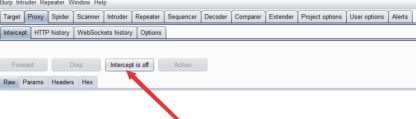

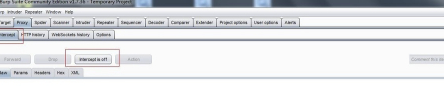

6.在代理的拦截选项卡上,打开拦截功能“拦截打开”状态。如果显示“拦截关闭”,单击它打开拦截功能。

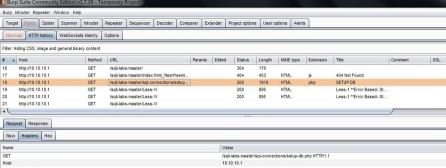

7.访问本地构建的sqli-labs网页,查看Burp Suite捕获的流量。

BurpSuite免费版如何爆验证码?

1.首先安装java JDK,然后安装Burpsuite软件,打开工具包里的burp suite文件夹,里面有两个jar包。双击BurpLoader.jar..2.打开后点击我接受,下一步后点击开始打嗝。

3.然后,如有必要,配置Burp代理。

点击代理->选项->添加->绑定->设置端口和IP->确定。

将IP设置为本地环回IP(127.0.0.1 ),并将端口设置为8080。

4.然后在Burp中打开默认代理127.0.0.1:8080,勾选即可使用。

5.配置浏览器的代理。这里以火狐为例。其他浏览器也差不多。

打开火狐->打开菜单->选项。

然后高级->设置

6.选择手动配置代理->设置代理IP 127.0.0.1->端口8080->选择对所有协议使用相同的代理->确定。

7.以上设置完成后,就可以抓袋炸了。

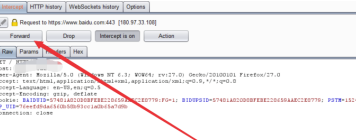

先把包裹抢过来。代理->拦截-拦截处于关闭/打开状态。

这里:截收代表没追到包,截收就是追到包。

在开启拦截设置的情况下,点击需要抢包的页面,即可抢到请求包。

8.以下是捕获weblogic登录的请求包的示例。

输入用户名和密码->设置拦截开启->点击登录->成功捕获数据包。

9.如果登录请求数据包被捕获,并且用户名和密码是明文,则可以对其进行分解。

10.接下来,爆破作业步骤如下:

操作->发送给入侵者

1、入侵者->位置

12.点击清除,然后分别选择管理->添加。

选择123456->添加。

13.选择爆破模式:集束炸弹。

14.在弹出的对话框中,添加用户名字典和密码字典,然后点击Payload。

15.当然也可以写一个txt文件导入。

16.执行爆破:点击开始攻击。

17.检查结果,通过长度判断爆破是否成功。比如下图,可以看到长度列为6928,其他都是5431。

那么根据这个长度就可以判断出爆炸的用户名是admin,密码是axis2。

由返回的成功用户名和密码的长度与失败用户名和密码的长度大不相同。